Những điều cần biết về Ransomware WannaCry – Virus Chỉ Muốn Khóc

Chào các bạn!

Bạn có biết?

Hôm 12/5, một cuộc tấn công mạng quy mô lớn, dường như sử dụng các công cụ đánh cắp từ Cơ quan an ninh quốc gia Mỹ (NSA), đã ảnh hưởng tới một loạt các quốc gia khắp thế giới, với khoảng 75.000 máy tính bị nhiễm mã độc WannaCry.

WannaCry là một phần mềm virus tống tiền đã tấn công mạng trên quy mô toàn cầu, gây hậu quả nghiêm trọng tới 99 quốc gia, trong đó có Anh, Mỹ, Trung Quốc, Nga, Tây Ban Nha, Italy và vùng lãnh thổ Đài Loan.

Với sự nguy hiểm đó, virus WannaCry đang dần trở thành cuộc tấn công mạng lớn nhất trong lịch sử.

Rõ ràng với các anh em đang tham gia kiếm tiền trên mạng, việc cần biết và phòng tránh con virus này là vô cùng cần thiết.

Bài viết này được tổng hợp từ nhiều nguồn, hy vọng đem đến cho cộng đồng MMO những cái nhìn rõ nét về con virus với cái tên rất thú vị này.

Nội dung bài viết

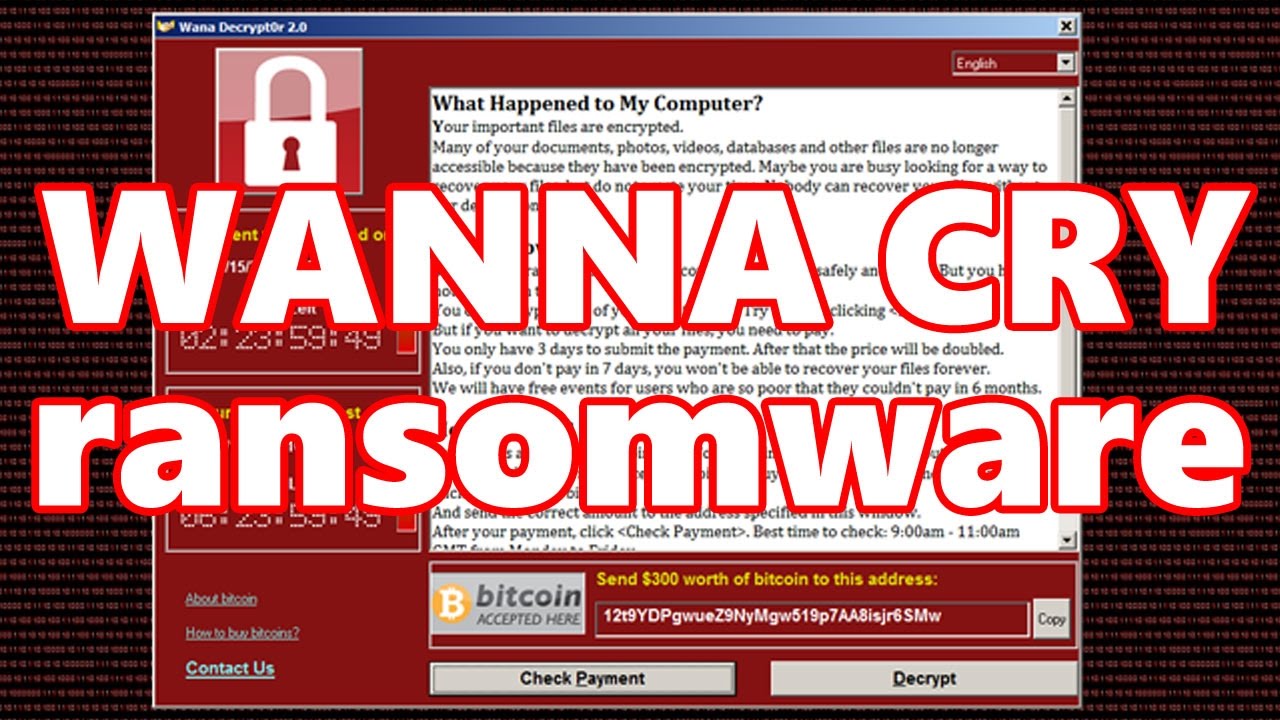

WannaCry là gì?

WannaCry là virus với mục đích lây lan vào hệ thống thông qua một lỗi bảo mật khá xưa cũ của Windows, tên chính xác là là WannaCrypt.

Tác giả viết virus này đã chơi chữ, có nghĩa là người bị dính thì “chỉ có muốn khóc”.

WannaCry là một dạng phần mềm “tống tiền“ theo phương thức khóa các dữ liệu trên máy tính của người dùng, sau đó mã hóa chúng khiến người sử dụng không thể truy cập các dữ liệu đó được nữa.

Loại virus này khi lây lan sẽ chặn người dùng khỏi các tập tin trong máy tính và yêu cầu họ trả tiền chuộc cho hacker để có thể sử dụng tiếp.

Tính đến ngày 14/5 vừa qua, các chuyên gia ước tính hacker đã lấy được 32.000 USD nhờ cuộc tấn công này nhưng con số này có thể bùng nổ nhiều hơn khi mọi người quay trở lại làm việc vào ngày thứ 2.

WannaCry lây lan như thế nào ?

WannaCry hiện có 2 cách lây lan chính:

1. Phương thức thông thường mà WannaCry đang phát tán là thông qua các bản “crack” của phần mềm được chia sẻ lên mạng hoặc qua các website có nhiều người truy cập (website khiêu dâm, chia sẻ phần mềm lậu – không bản quyền). Mục đích là dụ người dùng tải về và kích hoạt, hoặc truy cập vào các trang web xấu thì dính. Về kỹ thuật, WannaCry đang phát tán qua các mạng lưới phát tán malware và các Exploit Kit.

2. Đặc biệt nguy hiểm hơn là WannaCry còn lây lan qua mạng LAN do tận dụng các công cụ khai thác lỗi SMB mà NSA (Cơ quan an ninh quốc gia Hoa Kỳ) phát triển bí mật, nhưng sau đó đã bị nhóm ShadowBroker đánh cắp và tung ra public từ hơn tháng trước.

Nếu một máy trong mạng LAN bị nhiễm WannaCry thì toàn bộ các máy trong mạng đó cũng có thể bị nhiễm nếu như không được vá lỗi trước đó.

WannaCry chỉ lây lan trên Windows và mạng máy tính Windows, hiện không có phiên bản biến thể nào hoạt động trên Mac và Linux.

Với WannaCry, phần mềm này mã hóa dữ liệu của người dùng, yêu cầu người dùng phải trả tiền chuộc bằng tiền ảo Bitcoin để có thể truy cập trở lại các dữ liệu đã bị mã hóa.

Tuy nhiên, các chuyên gia an ninh cảnh báo, ngay cả khi người dùng chấp nhận trả tiền chuộc, chưa chắc họ đã có thể truy cập trở lại các dữ liệu của mình.

Một số phần mềm tống tiền sẽ tiếp tục mã hóa dữ liệu thêm vài ngày để đòi thêm tiền chuộc hoặc nếu không các dữ liệu sẽ bị xóa.

WannaCry nguy hiểm tới mức nào?

WannaCry không chỉ là một phần mềm virus tống tiền, nó còn được coi là một loại “sâu” máy tính.

Nói cách khác, nó có thể xâm nhập vào máy tính của người dùng, sau đó tìm kiếm kết nối thêm với các máy tính khác để lan truyền mã độc càng nhiều càng tốt.

Một số công ty an ninh mạng cảnh báo, WannaCry tận dụng lỗ hổng an ninh trong các hệ thống của Microsoft mà Cơ quan an ninh quốc gia Mỹ (NSA) phát hiện ra.

NSA và Microsoft hiện chưa đưa ra bình luận sau sự cố.

Phần mềm tống tiền này luôn thay đổi để có nhiều cách đột nhập vào hệ thống máy tính.

Làm thế nào để phòng chống WannaCry lây lan?

Dưới đây là những lưu ý giúp các bạn phòng chống WannaCry:

- Tuyệt đối không download các phần mềm lậu, không rõ nguồn gốc. Không click vào bất cứ đường link lạ nào.

- Đảm bảo máy tính của bạn đã được cài đặt và cập nhật phần mềm bảo mật. Hiện nay Windows Defender, McAfee, Symantec, ESET, Bitdefender …đều đã cập nhật mẫu ransomware WannaCry. Sau khi cập nhật, bạn bật tính năng bảo vệ Realtime Protection để ngăn việc máy tính bị nhiễm.

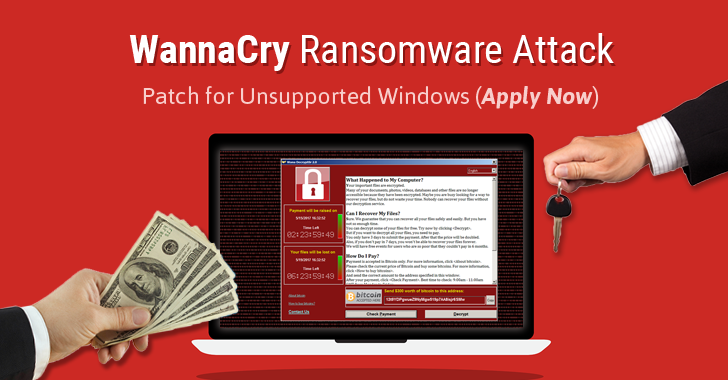

- Cài đặt bản vá lỗi chính thức (MS17-010) từ Microsoft tại đây, nhằm vá lỗ hổng SMB Server bị khai thác trong cuộc tấn công này. Đối với Windows XP và Windows Server 2003, người dùng có thể tải bản vá lỗi bảo mật tại đây. Microsoft hiện đã cập nhật Windows nhằm vá lỗi bảo mật SMBv1 để tránh lây lan, bạn nên bật tính năng Windows Update để nhận bản cập nhật này. Tuy vậy, Windows XP không thể tắt được SMB nên chỉ có thể cập nhật bản vá lỗi bảo mật.

- Thực hiện quét hệ thống (Critical Area Scan) có trong các giải pháp của Kaspersky Lab để phát hiện các lây nhiễm nhanh nhất (nếu không các lây nhiễm sẽ được phát hiện tự động nhưng sau 24 giờ).

- S sao lưu dữ liệu thường xuyên vào các nơi lưu trữ không kết nối với Internet. Sao lưu dữ liệu là cách duy nhất chặn thiệt hại từ WannaCry và các ransomware. Bạn nên sao lưu (backup) thường xuyên. Với người dùng cá nhân thì nên dùng ổ cứng di động, sao chép các dữ liệu quan trọng ra 1 bản bỏ vô ổ cứng rồi cất đi. Không cắm thường xuyên vô máy, cần mới cắm vô backup hoặc lấy dữ liệu ra.

- Sử dụng các dịch vụ Cloud Drive như Google Drive, OneDrive, DropBox để thường xuyên sync (đồng bộ) dữ liệu lên đám mây (Cloud).

Lý do bạn nên xài dịch vụ Cloud Drive

Khi máy đã dính ransomware thì nó vẫn mã hóa tập tin trên máy và mấy cái tool sync của mấy dịch vụ này vẫn sync bản dữ liệu bị mã hóa lên máy chủ, nhưng các dịch vụ Cloud này có hỗ trợ tính năng File Versions.

Tập tin bạn sao lưu trên Cloud thì mấy dịch vụ này nó sẽ lưu cho bạn 30 bản khác nhau của 30 ngày gần nhất của tập tin.

Tức là bạn có thể tải về bất kỳ phiên bản cũ nào của tập tin đã bị ransomware mã hoá.

Làm gì khi máy tính bị nhiễm Ransomware WannaCry?

- Bạn cần ngay lập tức ngắt các máy tính bị nhiễm khỏi mạng LAN tránh để nó lây lan qua các máy khác.

- Trả tiền cho hacker để nhận mật mã giải mã tập tin là quyết định của bạn. Hiện chưa có báo cáo nào về việc hacker có đưa mã giải mã hay không. Theo thông tin thì hiện chỉ mới có 160 giao dịch trị giá khoảng 300.000USD được gửi tới cái địa chỉ BitCoin mà hacker nàycung cấp. Chính thức thì WannaCry đòi 2 BitCoin tức tương đương 80 triệu đồng, một con số khá chua chát.

- Hiện có thông tin WannaCry có lỗi trong cách thức mã hóa dữ liệu, nên các chuyên gia bảo mật đang thử tìm cách khai thác và viết công cụ giải mã. Nếu dữ liệu quá quan trọng thì có thể cất ổ cứng đi chờ công cụ được cung cấp.

- Nếu không có gì để mất thì bạn có thể format toàn bộ ổ cứng và cài lại Windows, rất có thể ransomware này cài cắm ở nhiều vị trí nên cần nhất là phải format toàn bộ ổ cứng.

Máy tính nhiễm virus WannaCry sẽ như thế nào?

Chiếc PC được thử nghiệm chứa một số file rtf (tài liệu), mp3 (đa phương tiện) và jpg (ảnh). WannaCry lây nhiễm rất nhiều loại file khác nhau, chứa các dữ liệu quan trọng của người dùng

Đây là file thực thi của WannaCry. Nó có dung lượng 3.35MB và được giả dạng một phần mềm của Windows

Sau khi chạy, WannaCry bắt đầu tiến hành mã hóa dữ liệu bằng thuật toán RSA 2048-bit, gần như không thể giải mã.

Màn hình nền của người dùng sẽ bị thay đổi thành hình ảnh thông báo “Dữ liệu quan trọng của bạn đã bị mã hóa”

Nếu máy tính của bạn kích hoạt tính năng UAC (User Account Control), một thông báo yêu cầu cấp quyền sẽ hiện ra.

Đây thực chất là câu lệnh của WannaCry nhằm tắt tính năng back-up dữ liệu Volume Shadow Copy và xóa toàn bộ bản sao trước đó.

Tất cả dữ liệu người dùng sẽ bị mã hóa với đuôi .WNCRY, kèm theo một shortcut đến công cụ giải mã.

Một tập tin .txt cũng được tạo ra, giải thích lý do dữ liệu người dùng bị mã hóa.

Q: What’s wrong with my files?

A: Ooops, your important files are encrypted. It means you will not be able to access them anymore until they are decrypted. If you follow our instructions, we guarantee that you can decrypt all your files quickly and safely! Let’s start decrypting!

Q: What do I do?

A: First, you need to pay service fees for the decryption. Please send $300 worth of bitcoin to this bitcoin address: 13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94

Next, please find an application file named “@WanaDecryptor@.exe”.

It is the decrypt software. Run and follow the instructions! (You may need to disable your antivirus for a while.)

Q: How can I trust?

A: Don’t worry about decryption. We will decrypt your files surely because nobody will trust us if we cheat users.

* If you need our assistance, send a message by clicking on the decryptor window.

Sau khi quá trình mã hóa thành công, màn hình tống tiền của WannaCry sẽ xuất hiện.

Để lấy lại dữ liệu, người dùng sẽ có 3 ngày để trả 300 USD qua Bitcoin.

Sau 3 ngày, mức chuộc sẽ tăng lên gấp đôi (600 USD).

Chương trình này hỗ trợ nhiều ngôn ngữ khác nhau, bao gồm cả tiếng Việt.

Nguồn: Tổng hợp

liên quan khác

- Các bước mua bán sang tên nhà

- Các cách khắc phục khi email bị Gmail đưa vào mục: Quảng cáo, Mạng xã hội, Spam

- Kinh doanh Tết 2021: “Hốt bạc” với 30 mặt hàng bán chạy nhất dịp Tết

- Google ngừng thanh toán qua Western Union từ 2021 (Adsense, Admob)

- Chúc mừng năm mới 2020 – An khang thịnh vượng !

- Chính sách kiếm tiền YouTube 2020 ảnh hưởng tới Cộng đồng Youtube Việt ?

- Mã SWIFT Code và tên quốc tế các ngân hàng Việt Nam 2020

- Thu nhập thụ động là gì? Cách tạo ra nguồn thu nhập tốt nhất

- Ví điện tử là gì ? Top 5 ví điện tử tốt nhất Việt Nam 2020 (Nên dùng)

- Cơ hội tăng thu nhập với Chương trình tiếp thị liên kết Shopee Việt Nam

- GAPO là gì ? Tìm hiểu mạng xã hội Gapo vốn đầu tư 500 tỷ của Việt Nam

- [HOT] Kiếm tiền MOMO nhận quà 688.000đ (Mới nhất 2019)

- Sàn Binance bị hack 7.000 Bitcoin trị giá hơn 40 triệu USD

- Sắp Truy Thu Thuế Cá Nhân kiếm tiền từ Google & Facebook

- 10+ blog chia sẻ về MMO hay nhất & nổi tiếng nhất Việt Nam (2020)

- Youtube chấm dứt hợp tác với Yeah1 Network từ tháng 4/2019

- YouTube Cấm Video Thử Thách và Trò Đùa Nguy Hiểm [2019]

- Google giới thiệu Site Kit – plugin WordPress tích hợp dịch vụ của Google

- Mã Zip Code, mã bưu chính các tỉnh thành Việt Nam 2019 mới nhất

- [Vui] Tự Học MMO ĐÃ CÓ SITELINKS đổ về ?